В мире компьютерных сетей существует два основных типа сегментов — закрытый и открытый. Закрытый сегмент представляет собой сеть, которая ограждена от внешнего доступа и предназначена для внутренних задач и услуг. Он обеспечивает высокий уровень защиты и конфиденциальности данных, а также управление правами доступа к ресурсам. Открытый сегмент, напротив, представляет собой сеть, к которой может получить доступ любой пользователь из внешнего мира.

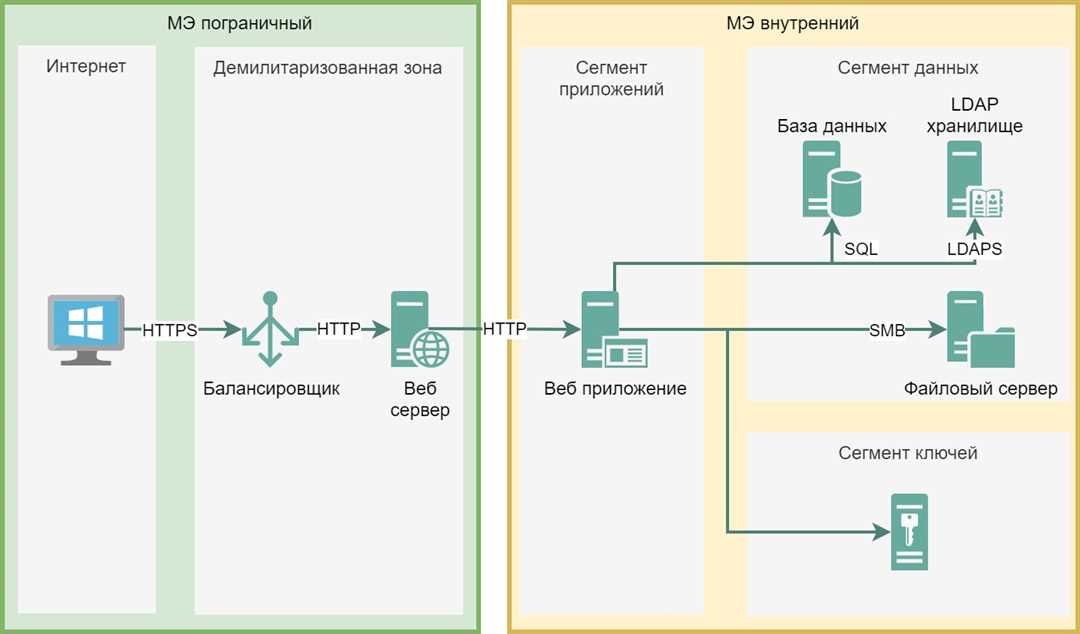

Применение закрытого сегмента сети чрезвычайно важно для обеспечения надежной защиты данных и инфраструктуры организации. Для этого используются такие средства, как брандмауэры, стеки протоколов, прокси-серверы и другие технологии. Вместе они представляют собой комплексную схему обеспечения защиты на всех уровнях сети. Благодаря этому, организации могут быть уверены в том, что их данные и ресурсы надежно защищены от внешних угроз и несанкционированного доступа.

В открытом сегменте сети, который часто называют также межсетевым, предусмотрены другие средства защиты данных и сетевых ресурсов. Основная их задача — фильтрация и проверка передачи данных, а также контроль доступа к различным сервисам и серверам. В такой сети могут использоваться прокси-серверы, брандмауэры на разных уровнях, демилитаризованная зона (DMZ), условия политики прав доступа и другие средства.

Значение закрытого сегмента сети

Закрытый сегмент сети играет важную роль в обеспечении безопасности и защиты информации. Он представляет собой отдельную подсеть или комплекс сетевых ресурсов, которые отделены от общего доступа и имеют ограниченный доступ только для определенных пользователей или сервисов.

На закрытый сегмент сети возлагается основная ответственность за обеспечение безопасности, поскольку он доверяется и используется только ограниченным числом лиц или сервисов. Это позволяет эффективно контролировать доступ и защищать информацию от несанкционированного доступа.

Основная задача закрытого сегмента сети состоит в том, чтобы предоставить защищенную среду для работы с конфиденциальными данными и сервисами, такими как научные исследования или коммерческие проекты. В закрытых сетях широко используются механизмы шифрования данных, такие как TripleDES или AES, для обеспечения конфиденциальности информации.

Основная идея закрытого сегмента сети заключается в разделении сети на разные зоны доступа с различными уровнями доверия. Например, внутри закрытого сегмента может быть создана машину DMZ (демилитаризованная зона), которая служит для размещения серверов или сервисов, доступных извне через интернет, но не имеет прямого доступа к внутренним ресурсам.

Закрытый сегмент полезен и в межсетевом уровне, поскольку он создает «экран» между внутренней сетью и интернетом, фильтруя и контролируя трафик. Межсетевые маршрутизаторы или брандмауэры в закрытой сети устанавливают политики безопасности и контролируют передачу данных между защищенной сетью и внешними сетями.

Закрытые сегменты сети также могут быть использованы для реализации виртуальных частных сетей (VPN), что позволяет установить защищенную связь между удаленными местоположениями или компаниями через общую сеть, такую как Интернет.

Важно отметить, что закрытый сегмент сети не является полностью изолированным от внешнего мира, так как он все равно требует взаимодействия с внешними сетями или ресурсами для выполнения некоторых задач или работы с прикладными программами. Однако, благодаря строгим политикам безопасности и использованию специального оборудования и программного обеспечения, он обеспечивает надежное и защищенное окружение для работы с конфиденциальными данными и проектами.

В итоге, закрытый сегмент сети представляет собой важную часть архитектуры компаний и научных организаций, которые предоставляют исследовательские или коммерческие услуги в реализации научных и прикладных проектов, требующих высокого уровня безопасности и конфиденциальности.

Значение открытого сегмента сети

Открытый сегмент сети играет важную роль во взаимодействии между различными системами и устройствами. В отличие от закрытых сетей, которые предназначены для внутреннего использования компанией или организацией, открытый сегмент сети позволяет взаимодействовать с внешними пользователями и ресурсами.

Открытый сегмент сети всегда связан с интернетом и предоставляет возможность обмена информацией с внешними сетями и системами. Он может быть использован для передачи трафика между закрытым сегментом сети и внешними пользователями.

Значение открытого сегмента сети также связано с его использованием в качестве ресурса для науки, исследований и экспертного управления сетью. Открытый сегмент сети предоставляет доступ к различным протоколам и условиям сети, для проведения исследований и анализа.

В случае использования открытого сегмента сети в корпорациях или предприятиях, он может быть использован для применения виртуальных сетей и фильтрации трафика. Открытый сегмент сети позволяет создавать собственные условия сети и конфигурировать его в соответствии с потребностями компании или организации.

В отличие от закрытых сетей, открытый сегмент сети обеспечивает свободный доступ к информационной среде и ресурсам интернета. Он позволяет пользователям использовать различные протоколы и управлять трафиком на свое усмотрение.

Важным аспектом открытого сегмента сети является защищенность от атак и вредоносного программного обеспечения. Открытый сегмент сети должен быть защищен от внешних угроз и обеспечивать безопасность передачи данных.

Организация однонаправленных сетей передачи информации

В основе организации однонаправленных сетей лежит концепция «одного направления» передачи информации — открытая сеть может передавать данные только в закрытую сеть, но не наоборот. Для обеспечения такого механизма используется использование экранов (firewall) и правил фильтрации для управления двумя направлениями передачи информации.

Одним из наиболее распространенных методов организации однонаправленных сетей является использование межсервисного экрана. Межсервисный экран является специальным комплексным устройством, которое позволяет фильтровать и контролировать данные, проходящие через сетевой канал. Основная задача межсервисного экрана — защита систем от атакам из внешних сетей, а также обратный контроль информации, поступающей из однонаправленной сети в открытую.

Для обеспечения безопасности передачи информации в однонаправленных сетях используется множество методов, включая фильтрацию данных, использование списков доступа, аутентификацию и туннелирование transmission. Одним из эффективных средств защиты являются межсетевые экраны, которые позволяют управлять доступом к ресурсам и фильтровать информацию с использованием правил.

Другим важным аспектом организации однонаправленных сетей является защита от несанкционированного доступа к системам и ресурсам. Для этого используется аутентификация и управление правами доступа. Например, с помощью внешних серверов аутентификации и авторизации можно обеспечить контроль доступа в однонаправленной сети.

В итоге, организация однонаправленных сетей передачи информации дает возможность обеспечить высокий уровень безопасности и защиты ресурсов внутри закрытой сети. Это особенно важно для организаций, работающих в области научной и специальности, где требуется надежная защита информации от внешних атак и утечек данных.

Защищенная среда в контексте однонаправленных сетей передачи информации

Что такое однонаправленные сети?

Однонаправленная сеть (One-way network) — это сетевой сегмент, в котором информация передается только в одном направлении. При передаче данных между сегментами сети не предусмотрена обратная связь для пользователей или других сетей.

Однонаправленные сети обеспечивают высокий уровень защиты и контроля, так как вся информация передается только в одном направлении и не может быть доступна для несанкционированного использования или просмотра.

Защищенная среда для самых важных данных

В однонаправленных сетях передачи информации можно использовать специальные устройства и протоколы, которые обеспечивают безопасность и контроль передачи данных.

Одним из таких устройств является оптический однонаправленный преобразователь (Optic One-way Converter). Он позволяет передавать данные только в одном направлении и предотвращает обратную передачу данных.

Примером протокола, который может быть использован в однонаправленных сетях, является протокол Бригадир (Protected Mode Protocol). Он обеспечивает передачу данных без возможности обратного взаимодействия и контроля.

Применение однонаправленных сетей

Однонаправленные сети передачи информации могут быть задействованы для обеспечения безопасности и контроля в различных областях.

- В корпоративной среде для защиты и контроля доступа к ценным данным организации.

- В сегменте сети, где требуется передача данных между разными уровнями секретности, например, в военной или государственной сфере.

- Для защиты критической информации и обеспечения безопасности на объектах критической инфраструктуры.

Однонаправленные сети передачи информации обеспечивают высокий уровень защиты и контроля и могут быть использованы в качестве дополнительных мер безопасности в сетях с развитыми механизмами защиты.

Текст научной статьи по специальности «Компьютерные и информационные науки»

Закрытый сегмент сети представляет собой сеть или подсеть, которая ограничена и поддерживается с помощью средств управления доступом и защиты. Закрытый сегмент обычно используется для хранения и обработки чувствительной информации, такой как финансовые данные или персональные данные клиентов. Он обеспечивает высокий уровень безопасности и контроля доступа к данным.

Открытый сегмент сети, напротив, не содержит конфиденциальную информацию и открыт для общего использования. Он используется для общедоступных сервисов и приложений, к которым имеют доступ все пользователи сети. Например, корпоративный сайт или серверы электронной почты могут находиться в открытом сегменте.

Однако, существуют ситуации, когда необходимо установить соединение между открытым и закрытым сегментами сети. Для этого используется демилитаризованная зона (DMZ) или зона разделения. DMZ является промежуточной средой между внутренней защищаемой закрытой сетью и внешней сетью. Она создается с помощью прокси-сервера или firewall, который фильтрует и контролирует трафик между сегментами.

Прокси-сервер является переадресующим устройством, которое принимает пакеты от клиентских устройств и передает их внешним серверам. Он также мониторит и контролирует доступ к сегментам сети и может выполнять фильтрацию трафика и обнаружение вторжений.

Одной из базовых стратегий сегментации сети является разделение на локальные подсети или VLAN. Локальные подсети обычно имеют дополнительные уровни защиты и контроля доступа. Это позволяет ограничить доступ к ресурсам и позволяет легко управлять сетевыми устройствами.

Другой метод сегментации сети — использование межсетевых экранов (firewalls). Межсетевой экран является специальным устройством, которое контролирует и фильтрует трафик между внутренней и внешней сетями. Он также обеспечивает безопасность внутренней сети, блокируя несанкционированный доступ и предотвращая атаки из внешних источников.

В современных компьютерных сетях все чаще используется обратная сеть (reverse network). Обратная сеть является разновидностью закрытого сегмента сети, где сервера и системы обработки данных находятся за межсетевым экраном или прокси-сервером. Это позволяет обрабатывать запросы клиентов без непосредственного доступа к серверам и строго контролировать доступ к данным и приложениям.

Для обеспечения сетевой безопасности часто используются средства шифрования данных. Например, шифрование с помощью алгоритма TripleDES может быть использовано для защиты конфиденциальной информации при передаче по сети.

0 Комментариев